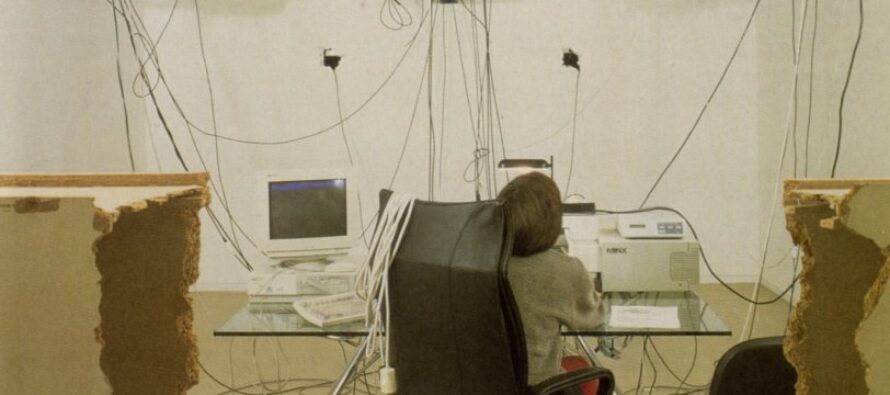

La sorveglianza e le occhiute macchine del controllo

![]()

TEMPI PRESENTI. Prima si interveniva basandosi sui precedenti penali, adesso sulle potenzialità delle minacce

Le attività di sorveglianza costituiscono una delle colonne portanti del controllo sociale, ovvero di tutte quelle pratiche che ogni società mette in atto per incanalare i suoi membri verso aspettative, stili di vita e valori, condivisi, secondo una tendenza ordinata, regolare e prevedibile. Osservare il comportamento degli individui, ci insegna Foucault, favorisce l’accumulazione di saperi da utilizzare per produrre nuovi dispositivi di potere.

In seguito alla diffusione di Internet, le pratiche e i saperi della sorveglianza hanno registrato un sensibile mutamento qualitativo. Alla sorveglianza verticale, vale a dire quella esercitata a livello informale dalle agenzie di controllo sociale come famiglia, scuola, gruppo dei pari, classe, confessione religiosa, e a livello formale dagli apparati statuali, si è aggiunta la sorveglianza orizzontale, vale a dire di tipo relazionale, che utilizza le interazioni di ognuno all’interno della rete.

DAVID LYON la definisce come una sorveglianza leggera, in quanto non si avvale di mezzi di coercizione fisica, e invisibile, in quanto non è identificabile come quella della polizia. Inoltre, è una sorveglianza di tipo partecipato, perché, se nel caso della sorveglianza verticale gli individui sopportano il controllo loro malgrado, nell’approccio orizzontale siamo noi stessi partecipi e produttori delle strategie e delle pratiche di controllo. In che modo? Negli ultimi suoi due libri Surveillance after Snowden (2015, pp. 150) e The Culture of Surveillance(2018, pp. 210), entrambi da Polity, Lyon ha l’occasione per declinare in forma più articolata il suo concetto di sorveglianza relazionale.

Le rivelazioni di Edward Snowden, che nel 2013 diffuse i segreti dell’apparato di sorveglianza della National Security Agency, hanno rappresentato uno spartiacque: se prima si dava rilevanza alla prevenzione e repressione esterne, che vedeva coinvolti i cittadini da un lato e gli apparati statali dall’altro, adesso il punto focale del controllo si è spostato nella rete, con miliardi di individui, attivisti, organizzazioni e attori governativi coinvolti in una pratica che diventa sempre più invasiva e minacciosa nei confronti delle libertà civili.

Man mano che la matassa si dipana, si delinea l’esistenza di un sistema sempre più articolato e insidioso, che coinvolge una pluralità di attori, e si espande fin negli interstizi più reconditi dell’individualità. Innanzitutto, gli agenti della sorveglianza si connotano per non essere un soggetto singolo, bensì una rete ibrida, all’interno della quale i confini tra pubblico e privato si fanno sempre più sfumati. Se da un lato Nsa, Cia e Fbi rappresentano il punto nodale della sorveglianza relazionale, dall’altra parte non la portano a compimento in prima persona.

All’apice del capitalismo post-fordista, a fornire i software necessari, a elaborare le strategie, sono le ditte subappaltanti. Lo stesso Snowden era un tecnico della Booz Allen Hamilton, una ditta contractor del governo americano. Il secondo punto nodale della rete del controllo è rappresentato dalle corporations, sia quelle coinvolte nel mercato informatico che le altre.

LE IMPRESE hanno in piedi col governo un rapporto di mutualità, in seguito al quale, la loro disponibilità a fornire dati relativi ai loro clienti, consentirà loro di acquisire importanti fette di mercato. Questo vale per le banche, ma soprattutto per i social networks come Facebook e Twitter, che, fin dalla loro nascita, sono sorvegliati con il loro consenso dal programma Prism.

Questo aspetto, ci conduce dritto all’interno del secondo punto qualitativamente rilevante della sorveglianza relazionale. Riguarda la partecipazione attiva di tutti gli utenti del web alla sorveglianza. Aprirsi un account su Facebook, prenotare un volo, effettuare un pagamento online, twittare, rappresentano attività tutt’altro che neutrali, in quanto vengono immediatamente sottoposti a monitoraggio da parte degli apparati di sorveglianza.

ATTRAVERSO i prodotti delle principali ditte di informatiche, come Upstream, che controlla i flussi cablati di informazioni, XKeyscore, che funge da database, e Dishfire, che intercetta gli sms di 200 milioni di cittadini, è possibile per le agenzie governative statunitensi appropriarsi dei metadati di milioni di cittadini, vale a dire informazioni sensibili che vanno dal conto in banca al luogo di residenza.

I dati vengono poi condivisi con le agenzie governative dei paesi con cui gli USA hanno stipulato accordi di cooperazione in questo campo, come la britannica Ghqc, la canadese Cse, l’australiana Dsd. La condivisione dei dati trasforma i metadati in Big Data, vista la mole delle informazioni accumulata. Dall’accumulo, si passa alla scrematura dei dati ottenuti, con lo scopo principale, dall’11 settembre in poi, di prevenire azioni terroristiche.

LA SORVEGLIANZA preventiva, si articola in tre fasi distinte. La prima è quella dell’automazione, vale a dire lo stadio nel quale, attraverso l’uso di algoritmi e di altri apparati informatici, si creano i profili dei potenziali sovversivi, terroristi e oppositori, scandagliando meticolosamente la rete col fine di delineare l’identikit del terrorista medio: in questa fase, tutti gli oppositori delle politiche governative, dai no-global agli anti-abortisti, dai fondamentalisti musulmani ai gruppi femministi, vengono scandagliati. Questo passaggio prepara la seconda fase, vale a dire quella dell’anticipo.

Ci troviamo nel passaggio qualitativamente più rilevante del nuovo tipo di sorveglianza, in quanto, se prima si interveniva basandosi sui precedenti penali, adesso si interviene sulle potenzialità delle minacce, praticando una sorveglianza ossessiva e invadente nei confronti dei soggetti interessati. Tuttavia, prima di intervenire, si adotta una strategia di adattamento, cioè si filtrano le informazioni per stabilire le aree di intervento e i soggetti da monitorare. Come la criminologia attuariale, che ha importato il modello delle assicurazioni nelle strategie preventive, lavorando sulle aree «a rischio», così l’intelligence opera una sorveglianza occhiuta su tutta l’area del dissenso, finendo per violare le libertà fondamentali, per etichettare come potenziale minaccia tutti coloro che non si allineano al nuovo ordine mondiale, senza fare distinzione, per produrre e diffondere panico morale. Soprattutto, però, la sorveglianza relazionale, per quanto protetta dalla cornice legale del Foreign Intelligence Security Act, produce nuovi errori giudiziari, come testimoniano le centinaia di casi che, dal 2001, hanno riguardato cittadini americani e stranieri la cui unica colpa era quella di essere musulmani.

A QUESTO PUNTO, però, Lyon spiazza i lettori, approfondendo l’aspetto partecipato della sorveglianza relazionale. Non ci troviamo, avverte, in un contesto orwelliano, se la sorveglianza relazionale è possibile, è perché fa leva su di una cultura della sorveglianza profondamente radicata. Non soltanto in riferimento al panico morale, ma, soprattutto, in relazione al modo in cui navighiamo sul web. Innanzitutto, la nostra disponibilità di fornire i metadati senza troppa opposizione, ci porta a favorire ogni sorta di controllo, anche perché pensiamo di essere protetti da truffe e invasioni del nostro cyberspazio.

Inoltre, siamo noi stessi dei sorveglianti: quando creiamo un blog o una pagina web, quando facciamo da stakeholder ai nostri commenti su Facebook, quando andiamo a leggere i profili delle persone. E non si tratta sempre di esercitare contro-sorveglianza, che pure, in una certa misura, è utile, come nel caso di Wikileaks. La via d’uscita che suggerisce Lyon, è quella di prendere sul serio la sorveglianza relazionale, vale a dire la creazione di una sorta di auto-disciplina che ci spinga ad usare il web criticamente. Per non finire tra le fauci della piattaforma Rousseau.

* Fonte: Vincenzo Scalia, IL MANIFESTO

Related Articles

Quei dementi di intellettuali

![]()

Brutte notizie. Il sociologo tedesco Wilhelm Heitmeyer, intervistato dallo «Spiegel», afferma, sulla base di un’indagine decennale, che «la società tedesca è avvelenata»: «La crescente divaricazione sociale sta corrodendo il senso di comunità . Corposi segmenti della società sono convinti di valere più di altri.

La femminista e la violenza

![]()

Muraro: “quando possiamo dire sì all’uso della forza” La provocazione della filosofa su “Via Dogana” rivista storica delle donne A cui replicano in tante, criticando una tesi mai condivisa: “Non esiste un modo di scontrarsi intelligente”

Nuovi ritmi per l’American dream

![]()

«Il sogno americano in versione apocalittica»: questa frase potrebbe sintetizzare efficacemente il tema dell’ultimo romanzo di Joe R. Lansdale, Acqua buia (trad. Luca Conti e Chiara Ujka, Einaudi, pp. 344, euro 18, 50).